NAT & Proxy Server Mikrotik

Forwarding Dengan Fitur NAT

Kategori: Tips & Trik

Ada kalanya server yang ada di jaringan kita perlu bisa diakses dari jaringan publik. Misalnya karena ada karyawan yang bersifat mobile dan harus bisa mengakses data yang ada di server tersebut. Yang kita butuhkan adalah IP publik. Ip publik statis lebih direkomandasikan. Kita bisa saja langsung memasang ip publik ke server kita, maka server tersebut sudah bisa diakses dari internet. Masalahnya adalah bagaimana jika kita hanya memiliki satu ip publik, bagaimana dengan komputer lain yang juga harus terkoneksi dengan internet. Bagaimana juga dengan management keamanan untuk traffic yang menuju ke Server tersebut ?.

Pada mikrotik, kebutuhan tersebut bisa diatasi dengan cara port forwading menggunakan fitur NAT. Agar bandiwidth bisa di manage dan firewall filtering bisa dilakukan, kita tempatkan server dibawah router mikrotik. Artinya, server berada di jaringan lokal, contoh topologi :

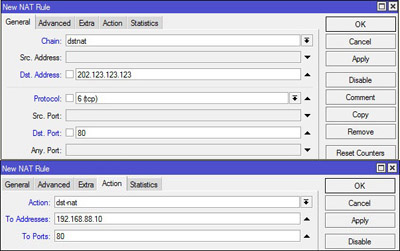

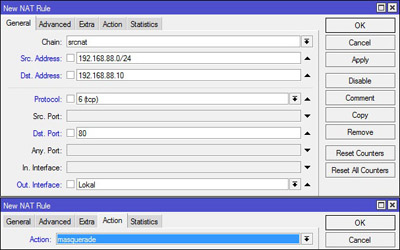

Agar Server bisa diakses dari internet, set fowarding di router mikrotik dengan fitur firewall NAT. Fowarding ini akan membalokkan traffic yang menuju ke IP publik yang terpasang di router menuju ke IP lokal server. Dengan begitu, seolah-olah client dari internet berkomunikasi dengan server meminjam IP public router mikrotik. Langkah pembuatan rule, masuk ke menu IP --> Firewall --> klik tab "NAT", tambahkan rule baru dengan menekan tombol "add" atau tanda "+" berwarna merah.

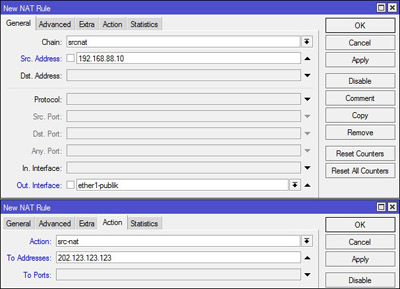

Sekedar tips, jika tidak yakin dengan port dan protokol yang digunakan oleh server, bisa di kosongkan terlebih dahulu. Dengan begitu, semua traffic akan difoward ke server. Jika NAT sudah berhasil, baru kemudian kita tentukan protokol dan port yang harus di foward ke server. Dengan konfigurasi diatas, rule fowarding sudah selesai. Akan tetapi jika kita memiliki lebih dari satu ip public, kita butuh satu rule lagi. Rule yang difungsikan untuk mengarahkan traffic respon dari server ke jalur yang sama dengan traffic request. Misal request masih dari IP Public A, maka respon dari server juga harus keluar dari IP Public A. Jika ternyata traffic respon keluar dari IP Public B, maka traffic tersebut tidak dikenali oleh cilent yang mencoba mengakses server. Rule yang harus dibuat seperti berikut :

Rule NAT untuk fowarding sudah selesai, jika kita memiliki lebih dari satu server sedangkan kita hanya memiliki satu IP public, kita bisa foward berdasarkan port. Misal untuk server A dapat diakses melalui port 5678, kemudian server B melalui port 8910. Dengan logika tersebut, ketika router menerima koneksi dari port 5678, maka koneksi tadi akan diteruskan ke Server A, begitu juga ketika router menerima koneksi dari port 8910, maka akan diteruskan ke server B. Sekarang coba akses server dari jaringan internet menggunakan ip public yang terpasang di mikrotik.

Hairpin NAT

Kemudian kira - kira bisa tidak server diakses dari jaringan Lokal menggunakan ip public di mikrotik tadi ?. Jawabannya adalah tidak bisa. Kenapa ?

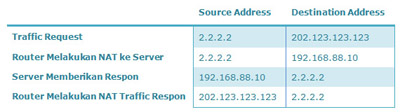

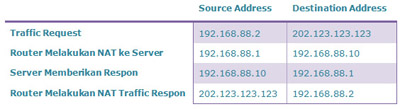

Pada saat diakses dari internet, misal client memiliki IP Public 2.2.2.2, aliran trafficnya akan seperti berikut :

Dari aliran data diatas, ketika Server diakses dari internet data bisa dikirim dengan baik oleh router.

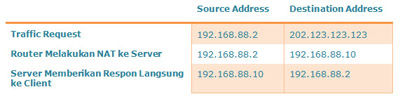

Tetapi lain hal, jika diakses dari jaringan Lokal, misal client memiliki IP Address 192.168.88.2, maka aliran data akan menjadi seperti berikut :

Yang terjadi adalah server langsung mengirim traffic respon langsung ke client tanpa melewati router, karena source address ada dan dikenali di jaringan Server (masih dalam 1 segmen IP). Traffic respon yang dikirim dari server akan ditolak oleh client, karena sebelumnya client me-request ke router mikrotik terlebih dahulu, bukan langsung ke Server. Client hanya mau menerima respon dari ip yang sebelumnya dituju, yakni 202.123.123.123. Nah solusinya adalah dengan menambahkan Rule NAT untuk traffic dari Lokal menuju Server.

Rule NAT diatas akan mengubah source ip address yang sebelumnya adalah ip komputer client, digantikan dengan ip router Mikrotik ketika data diteruskan dari router Mikrotik ke server. Maka server akan mengirimkan data respon ke router Mikrotik, bukan langsung ke komputer clinet. Dengan rule nat baru tersebut, maka aliran data akan menjadi seperti berikut :

Dengan begitu, client dari jaringan lokal bisa mengakses ke Server dengan IP Public yang terpasang di router Mikrotik. Konfigurasi diatas disebut dengan Hairpin NAT.

Kombinasi MikroTik dengan External Proxy

Kategori: Tips & Trik

Proxy bukan hal yang asing dalam dunia Mikrotik. Mikrotik sendiri memiliki fitur proxy yang bisa dikatakan cukup sederhana. Banyak user Mikrotik kemudian menambahkan external proxy agar dapat menggunakan fitur yang lebih complex daripada fitur internal proxy. Pertanyaannya, apakah keduanya memiliki perbedaan performa yang signifikan? Pada artikel ini kami akan coba lakukan test performa internal dan external proxy.

Konfigurasi External Proxy dengan MikroTik

Untuk melakukan uji coba kali ini, kita akan menggunakan sebuah aplikasi external proxy yang umum digunakan, yaitu Squid. Langkah-langkah instalasi dan juga konfigurasi dari aplikasi squid ini bisa kita dapatkan referensinya di internet. Dan jangan khawatir banyak referensi yang sudah memakai bahasa Indonesia karena aplikasi ini banyak penggunanya bahkan di Indonesia.

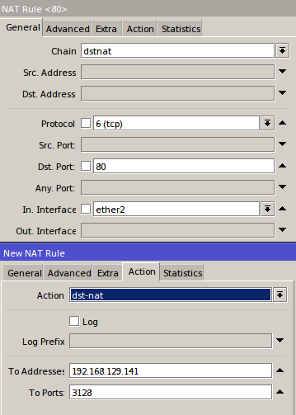

Setelah instalasi dan konfigurasi Squid selesai, selanjutnya kita akan melakukan setting transparant proxy. Ini berfungsi untuk semua trafik yang mengakses HTTP (Protocol TCP, Port 80) akan dibelokkan ke Proxy server tersebut. Konfigurasi dari transparant proxy ini akan kita lakukan di Router MikroTik dengan menggunakan fitur Firewall NAT. Langkah-langkahnya adalah sebagai berikut:

Konfigurasi External Proxy dengan MikroTik

Untuk melakukan uji coba kali ini, kita akan menggunakan sebuah aplikasi external proxy yang umum digunakan, yaitu Squid. Langkah-langkah instalasi dan juga konfigurasi dari aplikasi squid ini bisa kita dapatkan referensinya di internet. Dan jangan khawatir banyak referensi yang sudah memakai bahasa Indonesia karena aplikasi ini banyak penggunanya bahkan di Indonesia.

Setelah instalasi dan konfigurasi Squid selesai, selanjutnya kita akan melakukan setting transparant proxy. Ini berfungsi untuk semua trafik yang mengakses HTTP (Protocol TCP, Port 80) akan dibelokkan ke Proxy server tersebut. Konfigurasi dari transparant proxy ini akan kita lakukan di Router MikroTik dengan menggunakan fitur Firewall NAT. Langkah-langkahnya adalah sebagai berikut:

Masuk ke menu IP -> Firewall -> Nat -> klik Add [+]. Kemudian tentukan parameter Chain, Protocol, Dst.Port, sesuai dengan tampilan diatas. Khusus parameter In. Interface tinggal kita sesuaikan dengan link yang mengarah ke jaringan lokal. Selanjutnya pada Tab Action, untuk parameter Action menggunakan dst-nat serta kita tentukan juga pada parameter To Addresses dan To Ports dengan alamat perangkat Proxy server dan juga port yang digunakan. Pada contoh kali ini perangkat proxy server menggunakan IP Address 192.168.129.141 dan portnya adalah 3128.

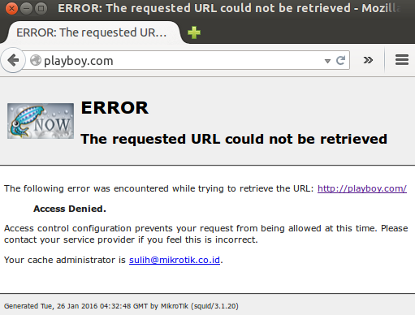

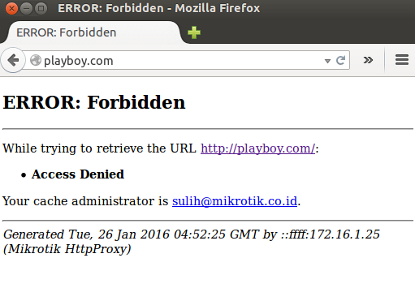

Nah, dengan langkah diatas transparant proxy sudah terbentuk. Selanjutnya kita akan melakukan pengetesan apakah konfigurasi yang telah kita lakukan berjalan dengan baik atau tidak. Kita akan mencoba untuk mengakses website yang telah kita tambahkan kedalam daftar 'Blocking' di Proxy server.

Nah, dengan langkah diatas transparant proxy sudah terbentuk. Selanjutnya kita akan melakukan pengetesan apakah konfigurasi yang telah kita lakukan berjalan dengan baik atau tidak. Kita akan mencoba untuk mengakses website yang telah kita tambahkan kedalam daftar 'Blocking' di Proxy server.

Apabila muncul tampilan error seperti diatas maka konfigurasi kita telah berhasil.

Konfigurasi Internal Proxy MikroTik (Web Proxy)

Setalah kita mencoba menggunakan Eksternal Proxy, sekarang kita akan mencoba fitur Proxy yang terdapat di MikroTik. Seperti yang telah kita ketahui MikroTik menambahakan sebuah fitur yang bisa digunakan untuk melakukan management akses dari user/client. Fitur tersebut adalah Web Proxy. Bagaimana langkah-langkah untuk konfigurasi fitur ini bisa kita lihat pada pembahasan artikel sebelumnya disini.

Konfigurasi Internal Proxy MikroTik (Web Proxy)

Setalah kita mencoba menggunakan Eksternal Proxy, sekarang kita akan mencoba fitur Proxy yang terdapat di MikroTik. Seperti yang telah kita ketahui MikroTik menambahakan sebuah fitur yang bisa digunakan untuk melakukan management akses dari user/client. Fitur tersebut adalah Web Proxy. Bagaimana langkah-langkah untuk konfigurasi fitur ini bisa kita lihat pada pembahasan artikel sebelumnya disini.

Pada link tersebut sudah dijelaskan bagaimana cara kita mengaktifkan dan juga men-setting fitur web proxy ini sehingga akses sebuah halaman website dapat kita atur disini. Dan pada link itu juga sudah dijelaskan bagaimana cara membuat transparant proxy untuk mengarahkan trafik ke fitur Web Proxy. Untuk transparant proxy ini juga sama seperti yang telah kita lakukan sebelumnya, namun yang membedakan disini adalah pemilihan parameter Action. Apabila kita menggunakan Internal Proxy (Web Proxy) maka action kita tentukan dengan pilihan 'Redirect' karena system proxy server terdapat di localhost (router). Sedangkan kalau kita menggunakan Eksternal Proxy (Squid) maka action yang kita pilih adalah 'dst-nat'.

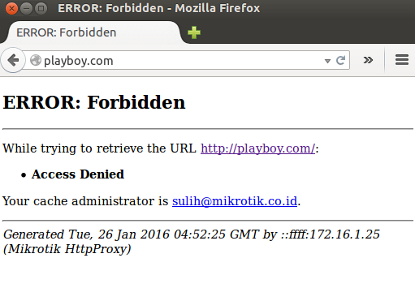

Nah, apabila konfigurasi Inetrnal proxy (Web Proxy) telah kita lakukan, sekarang akan kita coba untuk mengakses web yang telah kita masukkan kedaftar 'Deny' di Web Proxy. Seperti sebelumnya, apakah konfigurasi kita berjalan dengan baik atau tidak.

Nah, apabila konfigurasi Inetrnal proxy (Web Proxy) telah kita lakukan, sekarang akan kita coba untuk mengakses web yang telah kita masukkan kedaftar 'Deny' di Web Proxy. Seperti sebelumnya, apakah konfigurasi kita berjalan dengan baik atau tidak.

Dan apabila muncul tampilan error pada web browser seperti diatas, maka konfigurasi web proxy telah berhasil.

Test Performance (Pros & Cons)

Test Performance (Pros & Cons)

Setelah kita mencoba melakukan konfigurasi dan juga mengimplementasikan pada kedua jenis Proxy server diatas, kita bisa melakukan performa dari masing-masing proxy server. Untuk melakukan analisa dari performa proxy, ada beberpa tool yang dapat kita gunakan. Diantaranya seperti Grinder, Gatling, Tsung, Apache JMeter. Tool-tool tersebut kita bisa dapatkan secara free dan juga langkah-langkah konfigurasinya di website pengembang aplikasi tersebut.

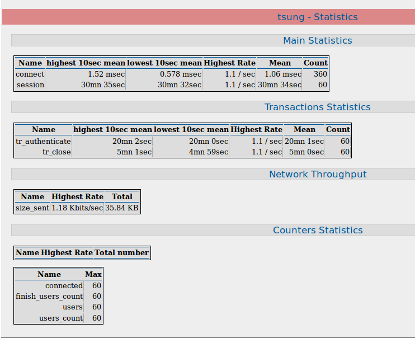

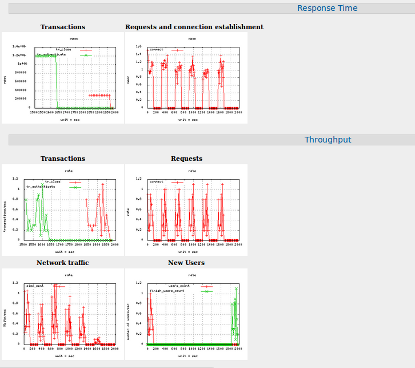

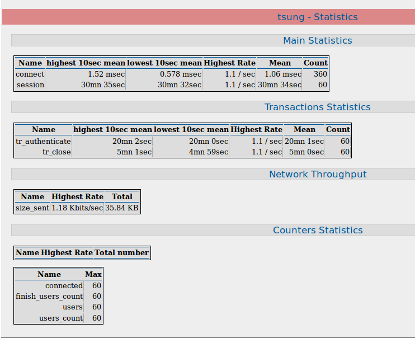

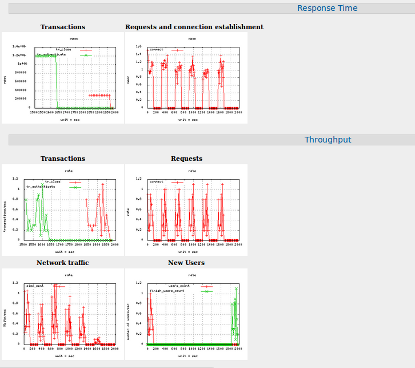

Kali ini kita akan mencoba aplikasi Tsung untuk melakukan analisa performa dari proxy yang telah kita bangun sebelumnya.

Nah, dari sini kita sudah bisa menarik kesimpulan akan performa masing-masing proxy server. Apabila untuk penggunaan sederhana, kedua proxy server tersebut tidak terlalu jauh berbeda namun untuk dari sisi konfigurasi Proxy Eksternal (Squid) lebih custom.

:: Internal Proxy (Web Proxy) ::

:: Eksternal Proxy (Squid) ::

Kali ini kita akan mencoba aplikasi Tsung untuk melakukan analisa performa dari proxy yang telah kita bangun sebelumnya.

Dengan tool tersebut kita bisa melihat performa dari proxy server dengan tampilan tabel maupun grafik. Ada beberpa parameter yang akan dianalisa seeprti Response Times, Network Troughput, Transactions Statistics, Counter Statistics.

Nah, dari sini kita sudah bisa menarik kesimpulan akan performa masing-masing proxy server. Apabila untuk penggunaan sederhana, kedua proxy server tersebut tidak terlalu jauh berbeda namun untuk dari sisi konfigurasi Proxy Eksternal (Squid) lebih custom.

:: Internal Proxy (Web Proxy) ::

- Mudah dalam proses instalasi.

- Mudah untuk melakukan konfigurasi (terdapat tampilan GUI).

- Apabila ukuran storage pada router kecil, maka untuk tidak disarankan mengaktifkan fitur proxy cache, atau paling tidak hanya digunakan untuk cache file-file kecil.

:: Eksternal Proxy (Squid) ::

- Mudah untuk instalasi, disisi Mikrotik cukup ditambahkan NAT.

- Sedikit sulit untuk konfigurasi (harus menggunakan scripting).

- Cocok untuk kebutuhan yang lebih advance.

- Kapasitas penyimpanan relatif besar, karena menggunakan PC sehingga fitur Cache proxy bisa berjalan secara maksimal.

sumber:http://www.mikrotik.co.id/

Komentar

Posting Komentar